相关文章

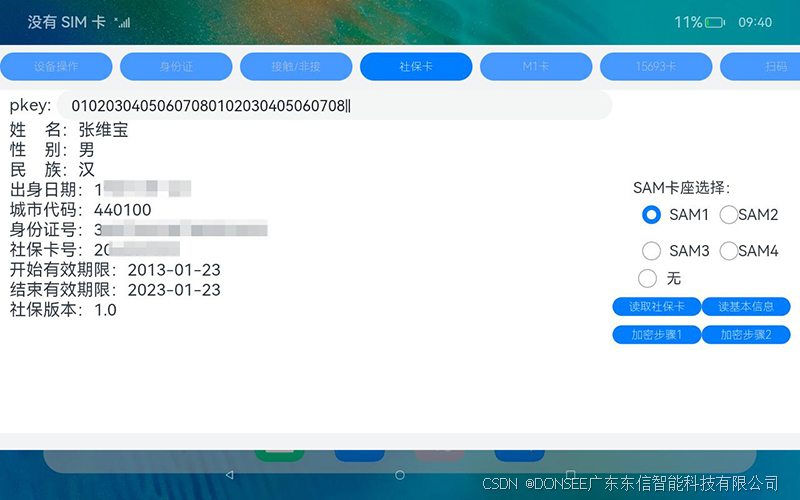

鸿蒙系统使用ArkTS开发语言支持身份证阅读器、社保卡读卡器等调用二次开发SDK

har库导入:

{ "license": "", "devDependencies": {}, "author": "", "name": "entry", "description": "Please describe the basic information.", &qu…

编程日记

2026/5/22 6:47:27

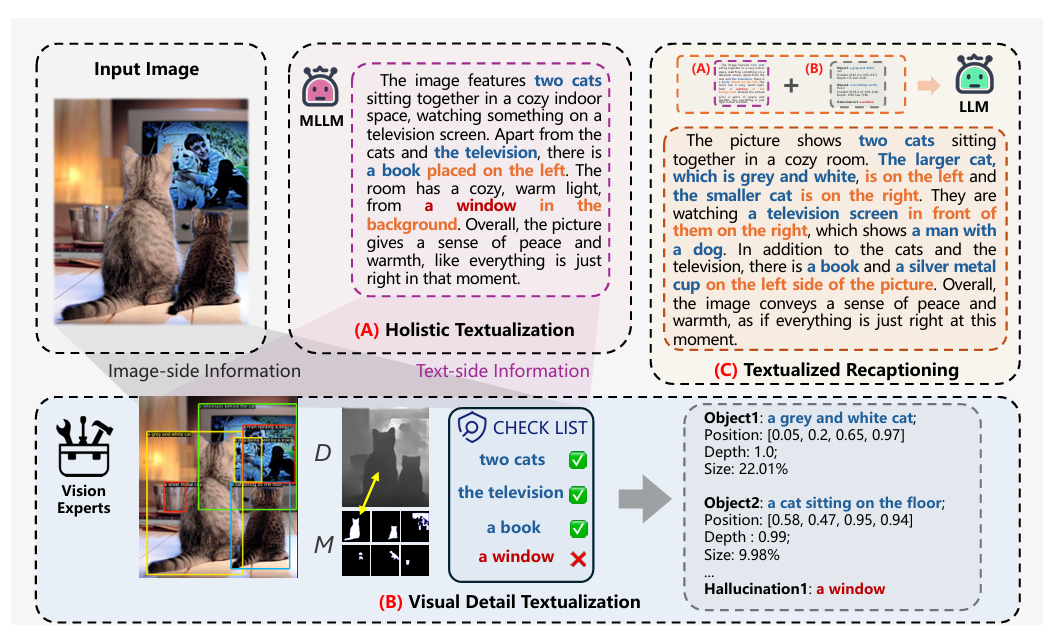

【计算机视觉】OpenCV实战项目:Text-Extraction-Table-Image:基于OpenCV与OCR的表格图像文本提取系统深度解析

Text-Extraction-Table-Image:基于OpenCV与OCR的表格图像文本提取系统深度解析 1. 项目概述2. 技术原理与算法设计2.1 图像预处理流水线2.2 表格结构检测算法2.3 OCR优化策略 3. 实战部署指南3.1 环境配置3.2 核心代码解析3.3 执行流程示例 4. 常见问题与解决方案4.…

编程日记

2026/5/22 20:27:13

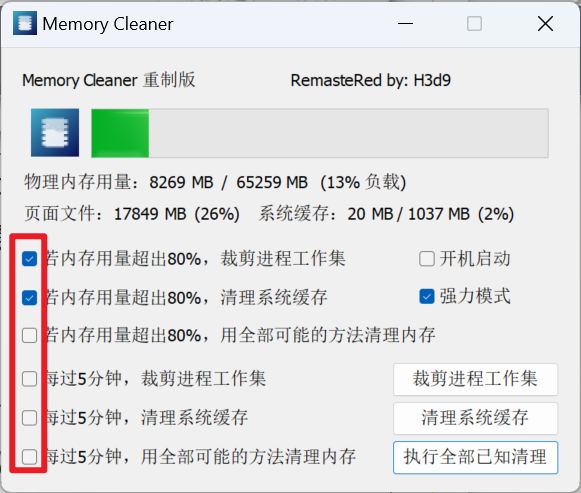

电脑内存智能监控清理,优化性能的实用软件

软件介绍

Memory cleaner是一款内存清理软件。功能很强,效果很不错。 Memory cleaner会在内存用量超出80%时,自动执行“裁剪进程工作集”“清理系统缓存”以及“用全部可能的方法清理内存”等操作,以此来优化电脑性能。

同时,我…

编程日记

2026/5/8 6:10:28

深度解析 MySQL 与 Spring Boot 长耗时进程:从故障现象到根治方案(含 Tomcat 重启必要性分析)

一、典型故障现象与用户痛点

在高并发业务场景中,企业级 Spring Boot 应用常遇到以下连锁故障: 用户侧:网页访问超时、提交表单无响应,报错 “服务不可用”。运维侧:监控平台报警 “数据库连接池耗尽”,To…

编程日记

2026/5/23 4:23:58

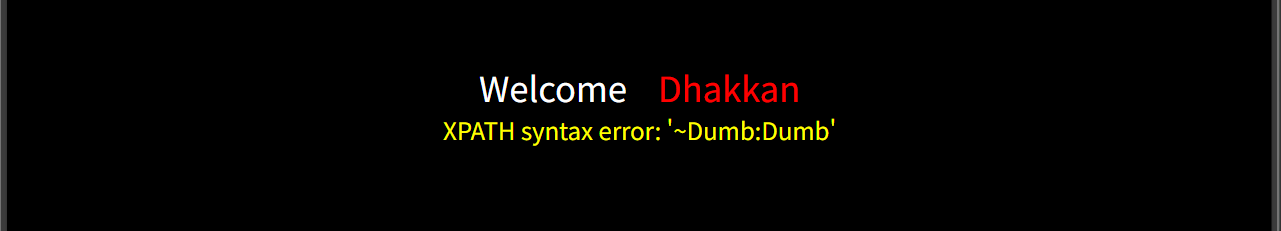

sqli—labs第六关——双引号报错注入

一:判断输入类型

首先测试 ?id1,?id1,?id1",页面回显均无变化 所以我们采用简单的布尔测试,分别测试数字型,单引号,双引号

然后发现,只有在测试到双引号注入的时候符合关键…

编程日记

2026/5/19 1:08:04

Pass-the-Hash攻击原理与防御实战指南

当黑客说出"我知道你的密码"时,可能连他们自己都不知道你的真实密码。在Windows系统的攻防战场上,Pass-the-Hash(哈希传递攻击)就像一把可以复制的万能钥匙——攻击者不需要知道密码明文,仅凭密码的…

编程日记

2026/5/23 4:20:22

socket套接字的超时控制

socket套接字的超时控制

TCP和UDP这两种协议都要求通信双方创建socket套接字,尤其是TCP协议是面向连接的、可靠的、基于字节流的全双工通信,所以要求通信双方要建立连接之后才可以收发数据。流程如下: 首先客户端向服务器发起连接请求&#…

编程日记

2026/5/21 13:01:25

【LeetCode 热题 100】215. 数组中的第K个最大元素(Python 快速选择详解)

在刷 LeetCode 的过程中,“第K大”是一个非常高频的考点,而题目 215. 数组中的第K个最大元素 就是经典代表。这道题不仅考察我们对排序的理解,还挑战我们写出时间复杂度为 O(n) 的算法。

本文将带你深入理解并实现一个基于快速选择ÿ…

编程日记

2026/5/23 4:08:08